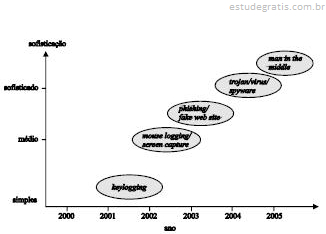

A figura acima ilustra a evolução dos diversos tipos de ataques realizados contra serviços de Internet banking de instituições financeiras. Considerando essa figura, julgue os itens subseqüentes, acerca dessas ameaças e das principais medidas utilizadas para inibir ou neutralizar tais ataques.

O gráfico apresentado indica que os ataques comuns evoluem quanto à forma de realização, indicando criatividade dos atacantes para burlar as medidas de segurança implantadas, mas não evoluem quanto à complexidade dos programas de computador e métodos de invasão de sistemas utilizados.