Um dos tipos de IDS, capaz de reconhecer ataques por meio de técnicas avançadas como inteligência artificial, é denominado

São, respectivamente, modalidades de ataque de segurança passivo e ativo a uma rede de computadores, classificadas pelas normas gerais de segurança,

Com respeito a vulnerabilidades e ataques a sistemas computacionais, julgue os itens que se seguem.

Em redes IP que utilizam switches, pode-se realizar a escuta do tráfego com o ARP spoofing.

A elaboração de uma política de segurança da informação deve levar em conta aspectos relacionados ao uso dos ativos de informação e aos elementos tecnológicos empregados para materializá-los. Acerca desses aspectos da política de informação, julgue os itens a seguir.

A realização de ataques a sistemas computacionais está associada ao uso de ferramentas computacionais. Assim, quanto maiores forem a complexidade e a capacidade de processamento disponível para uma ferramenta utilizada em um ataque, maior será a ameaça representada por esse ataque.

Com relação à segurança de perímetro, julgue os itens a seguir.

Os IDS podem ser embasados em rede ou em host. No primeiro caso, inspecionam o tráfego de rede para detectar atividade maliciosa; no outro, residem no host e, tipicamente, atuam com o objetivo de deter ataques, sem que seja necessária a intervenção do administrador.

Acerca de segurança, julgue os itens que se seguem.

Há ataques que resultam na negação de serviços (denial of service). Esse tipo de ataque se caracteriza pelo consumo excessivo de recursos, tornando os recursos escassos ou mesmo indisponíveis.

Acerca de segurança, julgue os itens que se seguem.

Há programas que facilitam a identificação de máquinas vulneráveis em uma rede. Alguns desses programas comparam as configurações das máquinas sob análise com uma configuração segura.

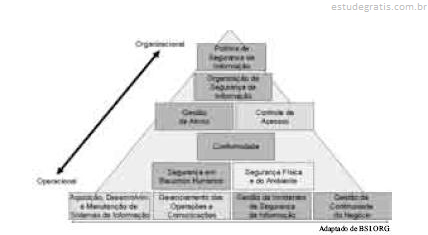

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

São características típicas dos malwares: cavalos de tróia aparentam realizar atividades úteis; adwares obtêm e transmitem informações privadas do usuário; backdoors estabelecem conexões para fora da rede onde se encontram; worms modificam o código de uma aplicação para propagar-se em uma rede; e botnets realizam ataques articulados por meio de um controle remoto.

Ao realizar uma invasão, um invasor pode se esconder e assegurar a sua presença no computador comprometido por meio de mecanismos denominados

O tipo de ataque no qual alguém faz uso da persuasão, abusando da ingenuidade ou da confiança das pessoas, para obter informações que serão usadas em acessos não autorizados aos computadores ou às informações, é um método denominado