Para prevenir essa vulnerabilidade, o OWASP recomenda que

Para prevenir essa vulnerabilidade, o OWASP recomenda que

1. O objetivo do contínuo aperfeiçoamento de um SGSI é aumentar a probabilidade de alcançar os objetivos da organização com relação à preservação da confidencialidade, disponibilidade e integridade da informação.

2. O tratamento de um risco não deve criar novos riscos.

3. Um SGSI se aplica somente para empresas de grande porte devido à grande quantidade de controles demandados.

Assinale a alternativa que indica todas as afirmativas corretas.

– realizar a Gestão dos Ativos de Informação e da Política de Controle de Acesso; – criar controles para o tratamento de informações com restrição de acesso; – promover treinamento contínuo e certificação internacional dos profissionais diretamente envolvidos na área de segurança cibernética; – estabelecer requisitos mínimos de segurança cibernética nas contratações e nos acordos que envolvam a comunicação com outros órgãos; – utilizar os recursos de soluções de criptografia, ampliando o uso de assinatura eletrônica, conforme legislações específicas; e

Julgue o próximo item, a respeito de gerência de riscos.

Para gerenciar riscos, devem-se considerar os contextos externo e interno da organização, salvo o comportamento humano.

Julgue o próximo item, a respeito de gerência de riscos.

Risco é o efeito da incerteza nos objetivos, sendo normalmente expresso em termos de fontes de risco, eventos potenciais, suas consequências e suas probabilidades.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Exploits zero-day atacam brechas que ainda são desconhecidas pelos fabricantes de software e pelos fornecedores de antivírus; não existem nem assinaturas de antivírus para detectar tal exploit nem atualizações disponíveis para reparar as brechas.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Em um mundo digital, exploits zero-day são amplamente encontrados, sendo desnecessário conhecimento técnico elaborado para os hackers descobrirem novas brechas, porque a maioria dos usuários não atualiza seus equipamentos com frequência.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

As melhores práticas estabelecem que, para combater a disseminação de zero days, as organizações podem publicar um processo de vulnerabilidades, mantendo relatórios de segurança e triagem dos problemas reportados internamente.

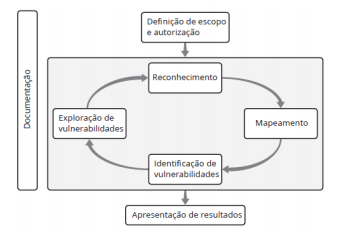

A figura a seguir ilustra um processo cíclico que envolve a execução de atividades de um teste de invasão.