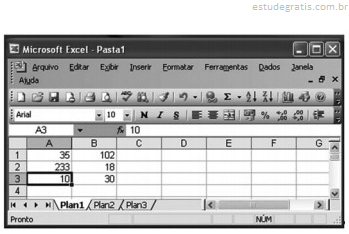

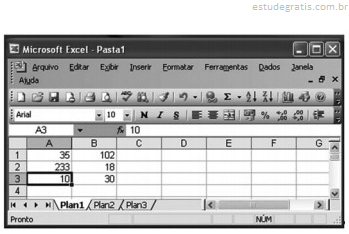

Observe a figura acima de uma planilha Excel. Se na célula C1 for inserida a fórmula =A1-B1, em C2 =SOMA(A2:B2) e em C3 =SOMA(C1:C2), os resultados obtidos em C1, C2 e C3, respectivamente, serão:

Observe a figura acima de uma planilha Excel. Se na célula C1 for inserida a fórmula =A1-B1, em C2 =SOMA(A2:B2) e em C3 =SOMA(C1:C2), os resultados obtidos em C1, C2 e C3, respectivamente, serão:

Com relação a gráficos do aplicativo Excel, é INCORRETO afirmar que

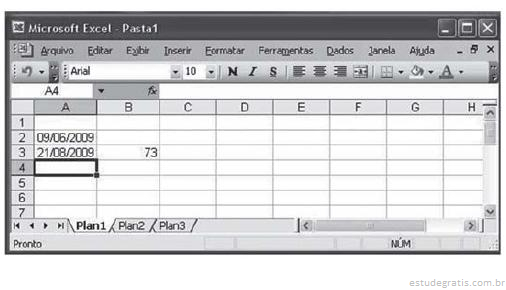

Observe abaixo a figura de uma planilha Excel.

A célula B3 contém o número de dias existentes entre as datas inseridas nas células A2 e A3. Para chegar a esse resultado, foi inserida em B3 a fórmula

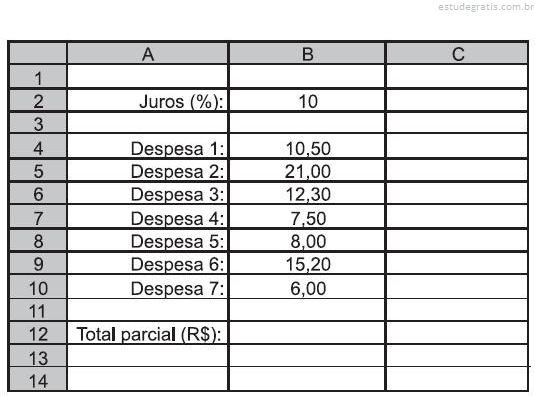

A figura acima mostra parte de uma planilha montada no programa Excel. O usuário insere, então, na célula B12, a seguinte fórmula: =soma(B4:B6)*(1+($B$2/100)). Em seguida, marca as células A12 e B12, aperta o botão de copiar (Ctrl C), clica na célula A13 e então aperta o botão de colar (Ctrl V). Qual é o valor que irá aparecer na célula B13?

Quando um usuário do Windows XP acessa e-mails por meio de uma ferramenta de Webmail rodando no Internet Explorer, o protocolo utilizado para acessar os e-mails é o

Existem diversas medidas de segurança da informação para serem tomadas pelos gestores da área de TI. Entretanto, medidas simples tomadas pelos usuários evitam que sistemas sejam invadidos e informações sigilosas sejam acessadas por pessoas não autorizadas. Ao receber um e-mail solicitando uma senha, o usuário deve

O backup é uma rotina de segurança implementada nas empresas cuja função é garantir a(o)

Sobre a utilização de certificados digitais, considere os cuidados a seguir que seus titulares devem adotar.

I - Somente utilizar o Certificado Digital após ter certeza de estar sozinho na área de trabalho.

II - Não compartilhar com ninguém a senha de acesso à chave privada.

III - Em caso de comprometimento, ou suspeita de comprometimento, de sua chave privada, solicitar a imediata revogação do certificado.

IV - Após utilizar o certificado digital, retirar o token USB ou o smartcard e reiniciar o computador, como medida de segurança.

V - Em ambiente acessível a várias pessoas, utilizar soluções de controle de acesso e de proteção ao sistema operacional.

...Uma empresa deseja disponibilizar um novo sistema de vendas na Internet, com foco no desempenho. Considerando a funcionalidade de busca de produtos e o tempo de resposta esperado, que ferramenta open source de TI é apropriada para medir a quantidade de usuários simultâneos suportada?

Existem várias suítes Office no mercado, tais como a Microsoft Office e a BROffice. Com relação a essas suítes, analise as afirmativas a seguir.

I – São específicas para criação de sistemas de automação comercial.

II – Têm por finalidade automatizar as atividades de rotina de um escritório.

III – Possuem ferramentas que viabilizam a criação de documentos por usuários comuns.

IV – São capazes de manipular textos e números, mas as imagens devem ser manipuladas por softwares específicos incluídos em outras suítes comerciais.

São corretas as afirmativas