Considere um documento cujo texto deva ser digitado com espaçamento duplo. No Word isso pode ser feito através do comando

Suponha que alguns dados precisem ser apresentados na forma de tabela dentro de um documento. No Word, a adição da tabela pode ser feita através do comando

Na digitação de um texto é freqüente a necessidade de se dar destaque a trechos e palavras utilizando Negrito e/ou Itálico. No Word isso pode ser feito através do comando

A Área de Transferência é um recurso do sistema operacional Windows disponível nos aplicativos Word, Excel, entre outros, para

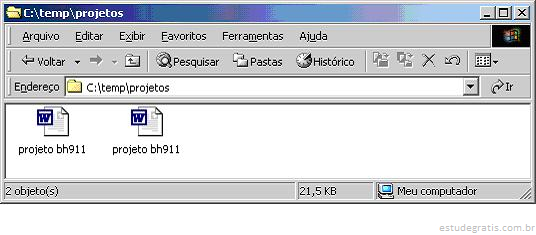

Suponha que uma pasta esteja sendo exibida pelo Windows Explorer e os seguintes arquivos são exibidos:

Aqui existem um arquivo do tipo RTF e outro do tipo DOC. Você precisa imprimir o arquivo de nome "projeto bh911.doc". Uma opção para descobrir qual é o tipo (extensão) desses arquivos é a configuração do modo de exibir a pas-ta. Tal opção está disponível via o menu "Ferramentas" → "Opções de Pasta" → Aba "Modo de Exibição" → limpando o checkbox da opção "Ocultar exten-sões de tipos de arquivo conhecidos". Existem outras formas de visualizar o tipo de um arquivo. Apenas uma das opções abaixo não permite a exibição do tipo de arquivo. Mar...

Assinale a opção verdadeira sobre o modelo de entidades e relacionamentos:

Os níveis de isolamento de transação num SGBD relacional são S (Serializable), R (Repeatable Read), U (Read Uncom-mited) e C (Read Commited). Assinale a opção que corresponde à ordem crescente de isolamento de transação (do menor isolamento para o maior)

Considere as afirmativas a seguir:

I - Independência lógica de dados é a possibilidade de se fazer alteração no esquema lógico sem necessidade de modificar o esquema físico.

II - Independência física de dados é a possibilidade de se fazer alteração no esquema físico sem necessidade de modificar os programas de aplicação.

III - Comandos DDL manipulam metadados num SGGB relacional.

...Assinale a opção FALSA, sobre análise estruturada de sistemas:

Considere as seguintes afirmações:

I - Um índice baseado em hashing é útil em pesquisa em que o operador usado na condição é a igualdade.

II - Um índice baseado em árvore B é útil em pesquisas em que o operador usado na condição pode ser diferente da igualdade.

III - Um índice baseado em árvore B+ é mais vantajoso que um em árvore B devido ao fato de ter menor número de ponteiros.

...