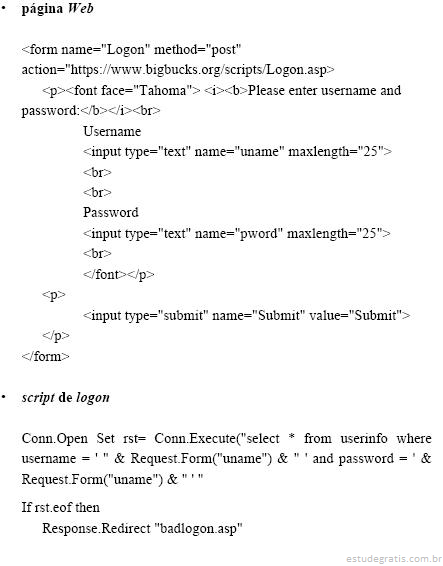

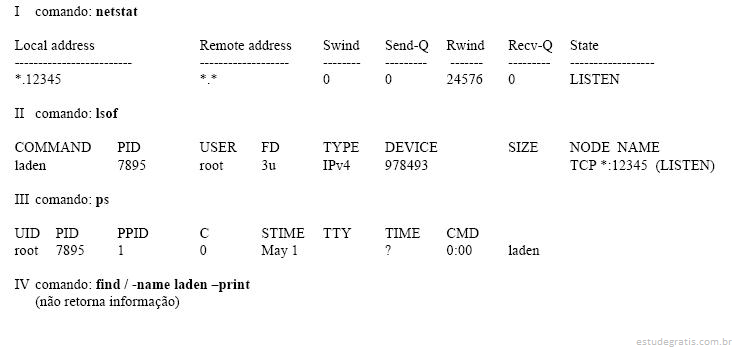

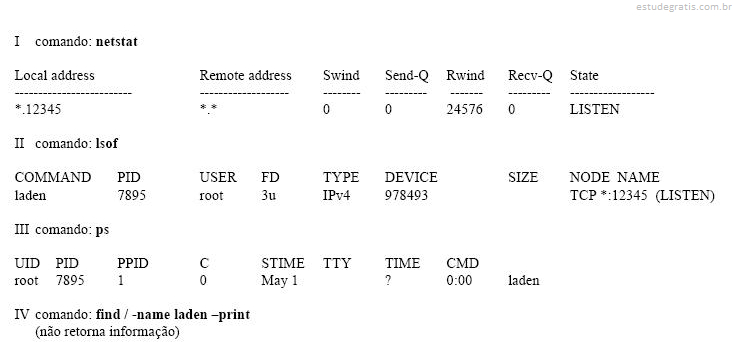

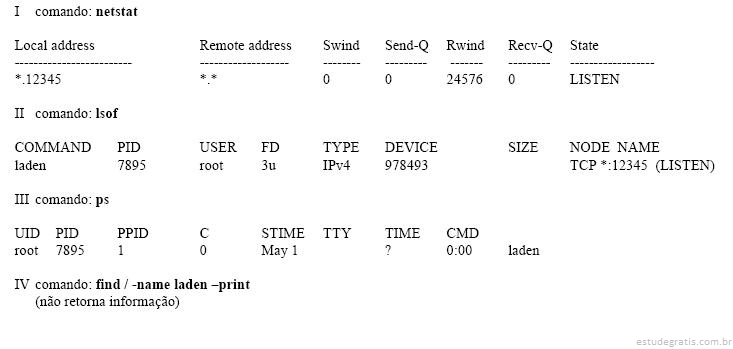

Considere uma página Web utilizada por um grupo de usuários para alimentar um banco de dados SQL Server. Os usuários realizam o logon sobre uma conexão SSL e, se autenticados, podem inserir informações e(ou) realizar consultas no banco de dados, que, após as inserções, envia como retorno um e-mail de confirmação. O firewall interno só aceita conexões nas portas 443 e 25, nos dois extremos da DMZ. Alguns trechos de código correspondentes a essa página e ao script de logon são mostrados a seguir.

Com base nessas informações, julgue os itens seguintes.

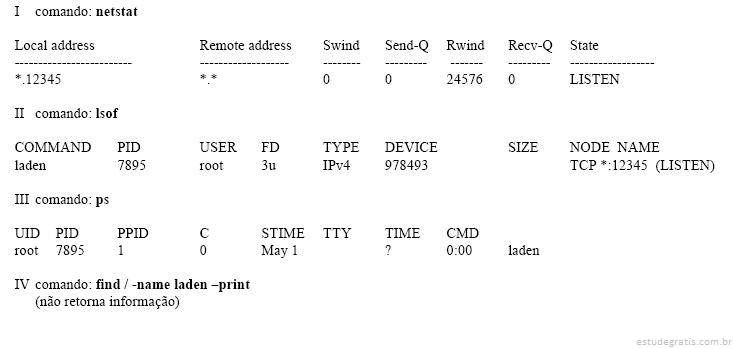

A simplicidade com que os dados de entrada são validados, repas...