A técnica responsável pela quebra do código de uma mensagem cifrada denomina-se

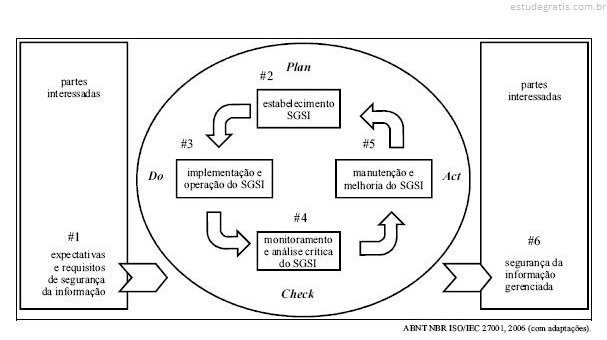

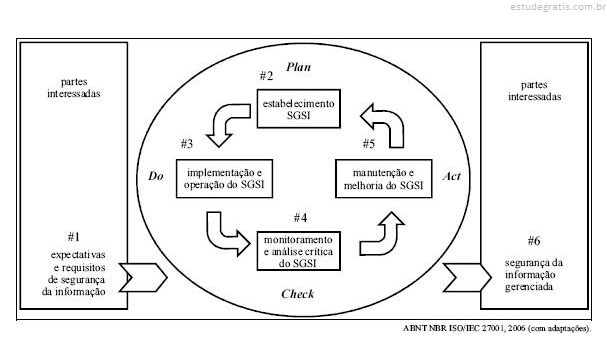

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue os próximos itens, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

A fase numerada por #3 é o momento mais conveniente para a realização de procedimentos como classificação e rotulagem de documentos.

Considerando a figura acima, que apresenta um diagrama utilizado para suporte à implantação do gerenciamento da segurança da informação, no qual são destacados estados ou fases numerados de #1 a #6, julgue os próximos itens, acerca de gestão e políticas de segurança de informação, classificação de informações e norma ISO 27001.

O estado ou fase indicado por #2 é o mais conveniente para a declaração formal, no nível corporativo, dos critérios para avaliação dos riscos de segurança da informação.

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Suponha que a organização proprietária da rede A decida utilizar uma estratégia de recuperação de desastres embasada em sítio warm. Nesse caso, a localização dos dispositivos de backup para suporte a esta estratégia seria mais custo-efetiva na própria rede A, em vez dessa localização na rede B.

Acerca de segurança, julgue os itens que se seguem.

Os modelos de segurança no Windows Server 2003 podem ser usados quando da gerência das configurações de segurança. Após a seleção de um modelo, as configurações dos controladores de domínio não podem ser alteradas.

Acerca de segurança, julgue os itens que se seguem.

O pretty good privacy (PGP) é um programa que possibilita assinar digitalmente as mensagens de correio eletrônico. Diferentes mensagens enviadas por um usuário devem ter todas a mesma assinatura digital.

Acerca de segurança, julgue os itens que se seguem.

Se uma rede está conectada à Internet e tem servidores Windows Server 2003, o active directory substitui o domain name system (DNS) na tradução entre nomes e endereços IP.

Na arquitetura de segurança do Windows 2003 Server, é possível utilizar os recursos do Active Directory para segmentar a gestão de servidores, clusters de usuários e grupos de segurança através da criação de Objetos de Diretivas de Grupo (GPO's) e sua delegação a grupos administrativos para uma gestão descentralizada. Estas GPO's podem ser definidas nos níveis de

Um Administrador de uma rede com servidores baseados no Windows Server 2003 Server e no Active Directory e com os clientes baseados no Windows XP Professional quer, como parte da política de segurança da empresa, registrar nos logs de auditoria todas as tentativas de logon no domínio, com sucesso ou com falha. Uma maneira de implementar esta exigência é habilitar a diretiva

Acerca de segurança, julgue os itens que se seguem.

Um programa do tipo vírus é, tipicamente, capaz de se duplicar e se inserir em programas ou em arquivos. Alguns vírus são escritos nas linguagens de comando de programas como editores de texto.