As primeiras redes sem fio (WLAN) sofreram diversas críticas em função da ausência ou da fraqueza de determinadas soluções de segurança como a do protocolo WEP. Como solução o IEEE lançou um padrão para segurança de redes sem fio. Assinale a opção que apresenta o padrão específico para segurança em redes sem fio (WLAN).

IEEE-802.11g tornou-se um dos padrões “de fato” da tecnologia wireless. Embora apresente os mesmos inconvenientes do padrão 802.11b no que tange às incompatibilidades com dispositivos de diferentes fabricantes, usa diferentes tipos de autenticação. Para esse padrão, os tipos de criptografia, a freqüência e as taxas de transferência de dados permitidas são:

Acerca de redes sem fio 802.11x (WiFi), julgue os itens a seguir.

O protocolo de roteamento fundamental para o funcionamento de uma rede WiFi é o CSMA/CD, que evita o congestionamento da rede.

Acerca de redes sem fio 802.11x (WiFi), julgue os itens a seguir.

Na especificação do uso do protocolo de segurança WEP nas redes sem fio, não é suportado o tráfego de https na camada de aplicação.

No âmbito das tecnologias WAP (wireless application protocol), o application framework inclui o user-agent WAE que é um

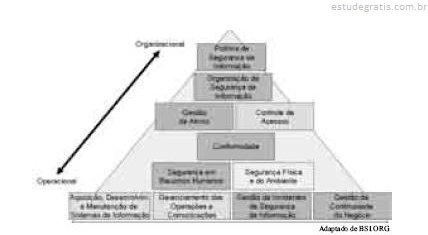

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

Acerca das vulnerabilidades e ataques comuns aos sistemas de rede wireless, é correto afirmar que o protocolo WEP, independentemente do uso de TKIP, utiliza vetores de inicialização dinâmicos e não cíclicos, que auxiliam na randomização das chaves de criptografia simétricas do tipo RC4 usadas durante a transmissão de pacotes.

No que se refere a redes e tecnologias wireless, assinale a opção correta.

Redes wireless têm-se tornado cada vez mais comuns no dia-a-dia dos indivíduos e organizações, permitindo substancial redução de custos de instalação, quando comparadas com redes cabeadas. Ao lado dessa significativa vantagem, elas trazem especificidades que, se não forem adequadamente contornadas, podem vir a se constituir em sérias desvantagens. Com relação a uma rede local WLAN (wireless local area network) embasada no padrão IEEE 802.11 (Wi-Fi), assinale a opção correta.

Com relação às redes de computadores sem fio, analise as afirmativas abaixo.

I. A tecnologia Buletooth permite conexões de média distância, até 2 Km.

II. O DFWMAC é um protocolo de acesso ao meio estabelecido pela norma IEEE 802.11.

III. Entre as funções de um Access Point (AP), estabelecidas na norma IEEE 802.11, estão a autenticação e a associação.

IV. O WAP (Wireless Application Protocol) é um protocolo que possui somente três níveis /camadas (física, rede e transporte).

V. Segundo a norma IEEE 802.11, uma célula em uma rede sem fio é uma divisão da área de cobertura desta rede, sendo que a cada célula é conhecida por BSA (Basic Service Área).

...A integridade da informação é considerada uma das propriedades fundamentais da segurança da informação. Os protocolos de redes de comunicação, com o objetivo de garantir a integridade da informação durante as comunicações, empregam vários procedimentos específicos que trabalham com base em campos de controle definidos dentro das próprias unidades de dados dos protocolos, a exemplo dos campos destinados a seqüenciamento da informação, reconhecimento das transmissões e verificação de erros de transmissão. Acerca dos campos de verificação de erros nos protocolos de redes, julgue os itens a seguir.

O quadro do MAC ethernet 802.3 a 10 Mbps possui um campo de verificação FCS, com código de redundância cíclica de 32 b...