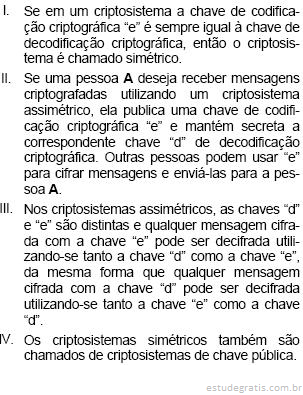

O conceito de criptografia de chave-pública chegou ao conhecimento da comunidade científica em 1976 por meio de um artigo escrito por Martin Hellman e Whitfield Diffie. O RSA, proposto em 1978, é um dos criptossistemas de chave-pública mais utilizados. Com relação a criptossistemas de chave-pública, julgue os itens a seguir.

Criptossistemas simétricos possuem menor complexidade computacional do que criptossistemas assimétricos.