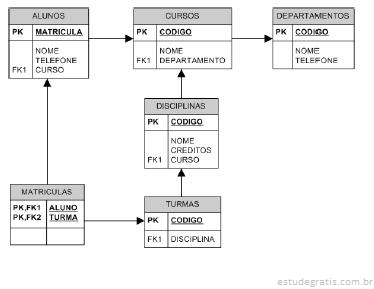

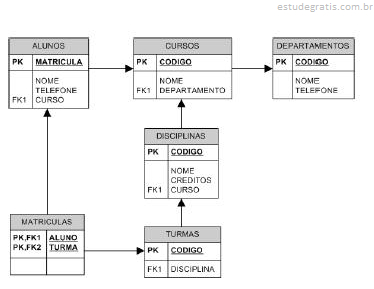

Considerando que, nas tabelas acima, FK e PK sejam, respectivamente, chaves estrangeira e primária em um banco relacional, julgue os itens subseqüentes.

Se DEPARTAMENTO em CURSOS referencia CODIGO em DEPARTAMENTOS, então a cada registro em DEPARTAMENTOS podem estar associados vários registros em CURSOS e a cada registro em CURSOS podem estar associados vários registros em DEPARTAMENTOS.

podem ser usados para se associarem diferentes nomes a uma máquina. Por exemplo, um único registro

podem ser usados para se associarem diferentes nomes a uma máquina. Por exemplo, um único registro