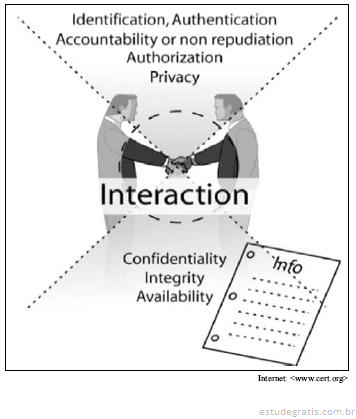

Considerando a figura acima, que apresenta uma relação entre conceitos empregados em segurança da informação, julgue os itens a seguir.

O controle de acesso em SGBDs favorece em maior escala o fator disponibilidade, e, em menor escala, o fator não repudiação.

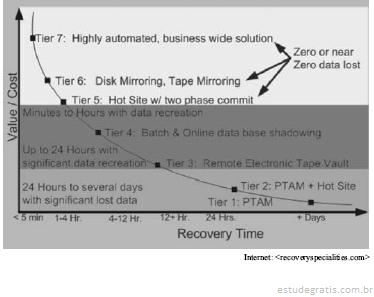

Considerando a figura acima, que apresenta um modelo de administração de continuidade de negócios embasado em 7 camadas, julgue os itens subseqüentes.

O backup de SGBDs usando mecanismos de fita, embora possua uma melhor relação de custo por bit armazenado quando comparado a soluções de backup em disco rígido, torna-se tecnicamente inviável caso o valor da métrica RTO de uma aplicação tenda a ser zero.

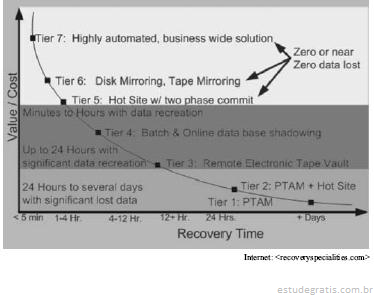

Considerando a figura acima, que apresenta um modelo de administração de continuidade de negócios embasado em 7 camadas, julgue os itens subseqüentes.

Planos de continuidade embasados na camada 5 (Tier 5) aumentam a duração da chamada janela de backup (backup window), quando comparado ao uso de modelos da camada 4.

Analise as seguintes afirmações sobre software básico.

Assinale a alternativa que contém a(s) afirmação(ões) CORRETA(S).

Analise as seguintes afirmações sobre backup.

Assinale a alternativa que contém a(s) afirmação(ões) CORRETA(S).

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Uma das formas usualmente indicadas para fortalecimento da disponibilidade de um sistema de informações compreende o uso de serviços de autenticação, como o AH (autentication header).

O mecanismo de autenticação por código de usuário e senha pode ser considerado repudiável porque

NÃO é um método de reconhecimento utilizado nos mecanismos de autenticação biométrica:

Os tokens de autenticação que se apresentam nos formatos de contato, sem contato e inteligentes podem ser, respectivamente, exemplificados por