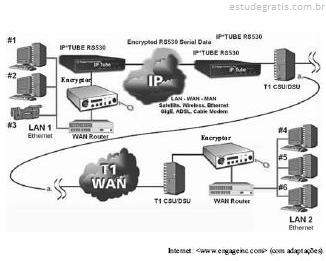

A figura acima apresenta um desenho de integração de rede de computadores no qual se destacam vários segmentos de redes, dispositivos e protocolos. Julgue os itens a seguir, acerca das informações apresentadas e dos conceitos de redes locais, WAN e Internet.

É possível que alguns dos dispositivos presentes nas redes LAN1 e LAN2 e numerados de #1 a #6 possuam o mesmo endereço MAC.