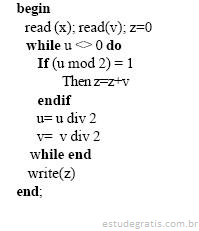

Observe as seguintes instruções de um programa estruturado, escrito em uma linguagem simbólica qualquer, do tipo "português estruturado".

A execução das instruções acima acarretará em

O algoritmo de roteamento que envia cada pacote de entrada para toda interface de saída, exceto para aquela em que chegou,

A aritmética computacional define o modo como os números são representados e os algoritmos usados para as operações aritméticas básicas (adição, subtração, multiplicação e divisão). Assinale a opção correta acerca da aritmética de ponto flutuante.

Um algoritmo usado para realizar assinaturas digitais é:

Observe o seguinte algoritmo para calcular o produto de dois números inteiros pelo método das somas sucessivas:

Com relação a esta rotina podemos afirmar que:

I - sua complexidade ciclomática é igual a 2;

II - o limite superior do número de casos de testes requeridos para satisfazer o critério de cobertura de todo comando é igual a 3;

III - o limite superior do número de casos de testes requeridos para satisfazer o critério de cobertura de todos os elos é igual a 1.

As assertivas corretas são:

A integridade de um sistema contra ataques externos pode ser definida como o complemento de sua fragilidade. A fragilidade, por sua vez, é diretamente proporcional ao produto da probabilidade de transação conter um ataque (Pa) pela probabilidade do ataque ser repelido (Pr).

Sabendo que Pa=0,99 , Pr=0,99 , e que um sitio recebe 100.000 transações por dia, o item que contém o número mais próximo ao valor esperado do número de ataques que causarão algum dano é:

Considere as seguintes afirmativas sobre a forma básica do algoritmo 2-phase commit, utilizado na implementação de transações distribuídas.

I. Em princípio, qualquer nó pode assumir o papel de coordenador de uma transação;

II. Existe um log central, que é abastecido com dados sobre as operações realizadas em cada um dos nós participantes de uma transação;

III. A mensagem recebida pelos nós participantes na segunda fase do algoritmo não pode ser uma ordem para abortar a transação.

Sobre as afirmativas, pode-se concluir que:

Considere a seguinte especificação para um processo que recebe como entrada um vetor V com n+1 posições e produz uma saída O que é verdadeira se e somente se o valor da primeira posição aparece em uma das n posições seguintes.

Pré: {n>1 }

A pós-condição que completa esta especificação é: