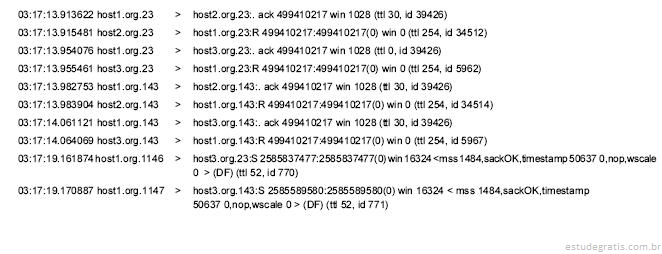

Considerando o extrato de um arquivo de log apresentado acima, julgue os itens subseqüentes.

As portas de onde partem os pacotes são diferentes das portas-alvo; isso pode ter o objetivo de mascarar parcialmente o ataque, protegendo-o em relação a certos sistemas de detecção de intrusão.