Julgue o item seguinte, a respeito dos algoritmos RSA e AES, da esteganografia, da função hash e da segurança em banco de dados.

Controle de acesso e controle de inferência são medidas usadas para fornecer segurança nos bancos de dados.

Julgue o item seguinte, a respeito dos algoritmos RSA e AES, da esteganografia, da função hash e da segurança em banco de dados.

Controle de acesso e controle de inferência são medidas usadas para fornecer segurança nos bancos de dados.

Com relação à modelagem dimensional, julgue o item.

Pode-se conceituar a modelagem dimensional como uma técnica de estrutura de dados, otimizada para o armazenamento de dados em um DW (data warehouse), que tem como objetivo a otimização do banco de dados para uma rápida recuperação dos dados.

Com relação à modelagem dimensional, julgue o item.

Um dos benefícios de se utilizar um modelo dimensional é que ele é mais intuitivo e fácil de entender que o modelo normalizado, já que suas informações são agrupadas em categorias ou dimensões de negócio coerentes.

Com relação à modelagem dimensional, julgue o item.

A vantagem dos modelos dimensionais é que eles são adequados tanto para o uso em DW quanto para o uso em ambientes relacionais.

Com relação à modelagem dimensional, julgue o item.

A modelagem dimensional não utiliza dados granulares, pois eles não podem ser modelados em diferentes formatos, o que inviabiliza a etapa de análise.

Com relação à modelagem dimensional, julgue o item.

A modelagem dimensional, formada pelos elementos básicos: fatos; dimensões; e medidas, utiliza o conceito de cubo, que tem três ou mais dimensões.

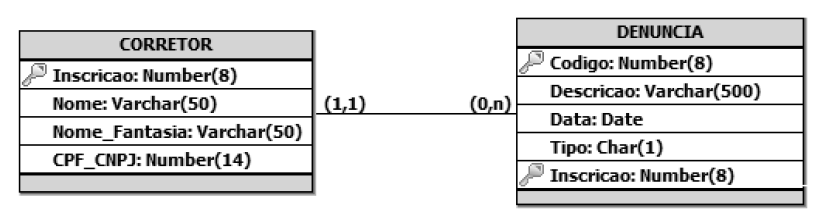

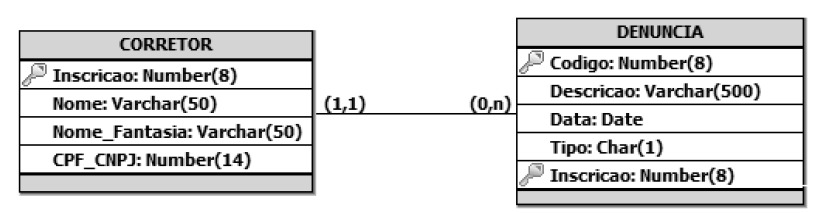

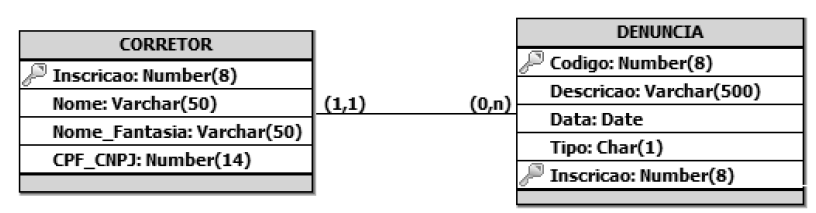

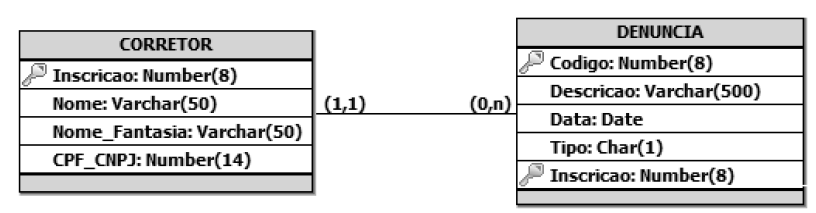

No que se refere às duas tabelas acima, implementadas em um banco de dados relacional, julgue o item.

Infere-se das tabelas que um corretor pode ter diversas denúncias e que uma denúncia está associada a vários corretores.

No que se refere às duas tabelas acima, implementadas em um banco de dados relacional, julgue o item.

A coluna INSCRICAO, na tabela DENUNCIA, foi definida como Primary Key, enquanto a coluna INSCRICAO, na tabela CORRETOR, foi definida como Foreign Key.

No que se refere às duas tabelas acima, implementadas em um banco de dados relacional, julgue o item.

Mesmo as duas tabelas já possuindo chaves primárias, é possível criar índices tanto na tabela CORRETOR quanto na tabela DENUNCIA.

No que se refere às duas tabelas acima, implementadas em um banco de dados relacional, julgue o item.

Considerando-se que as duas tabelas estejam com registros e que elas não tenham sido implementadas com a opção DELETE CASCADE, caso o usuário decida removê-los, a forma correta será apagar primeiro os registros da tabela CORRETOR e, somente depois de validada a operação (COMMIT), apagar os registros da tabela DENUNCIA. Dessa forma, os casos de inconsistência de dados serão evitados.