371

Q954462

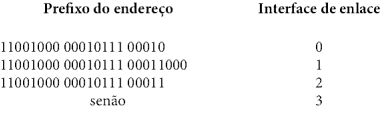

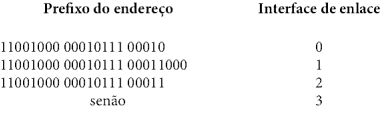

O roteamento IP é baseado no casamento do prefixo mais longo (Longest Prefix Match, em inglês). A figura a seguir representa as entradas existentes em uma tabela de rotas. Marque a alternativa que representa a interface de enlace na qual o pacote destinado ao endereço 200.23.24.103 será repassado, visando seguir sua rota até o destinatário.

372

Q954461

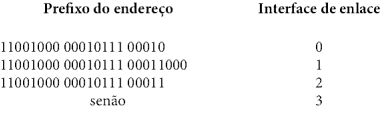

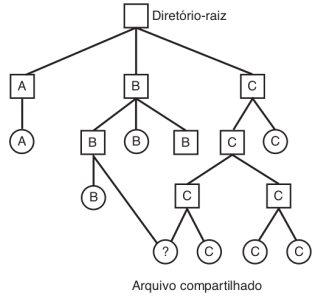

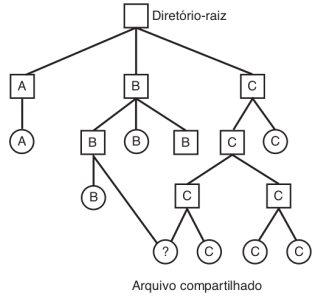

Quando vários usuários estão trabalhando em conjunto, muitas vezes é preciso que eles compartilhem arquivos. Em sistemas operacionais modernos, é conveniente que um arquivo compartilhado apareça, simultaneamente, em diretórios distintos, pertencendo a usuários diferentes. Considerando a Figura a seguir, que apresenta um sistema de arquivos onde o arquivo identificado por "?" é compartilhado entre os usuários C e B, analise as asserções abaixo.

FONTE: TANEMBAUM, A. S. Sistemas operacionais modernos. 4ª ed. Makron Books.

I. O sistema de arquivos representado na figura é um Gráfico Acíclico Orientado (Directed Acyclic Graph -...

FONTE: TANEMBAUM, A. S. Sistemas operacionais modernos. 4ª ed. Makron Books.

I. O sistema de arquivos representado na figura é um Gráfico Acíclico Orientado (Directed Acyclic Graph -...

373

Q954459

Uma vez que existem endereços de camada de rede e endereços de camada de enlace, é preciso fazer a tradução de um para o outro. Em um cenário TCP/IP, temos o isolamento de subredes em distintos domínios de broadcast. A tradução de endereços de rede em endereços de enlace pode ser realizada pelo protocolo ARP (Address Resolution Protocol). A figura a seguir apresenta duas subredes interconectadas por um roteador em um cenário TCP/IP. Marque a alternativa que representa, corretamente, os pares de endereço MAC inseridos nas mensagens de ARP Request e ARP Response, respectivamente, quando o nó 111.111.111.111 deseja enviar um pacote TCP/IP ao nó 222.222.222.222. Considere, em sua resposta, a interação com o ARP a partir do nó 111.111.111.111.

...

...

374

Q954458

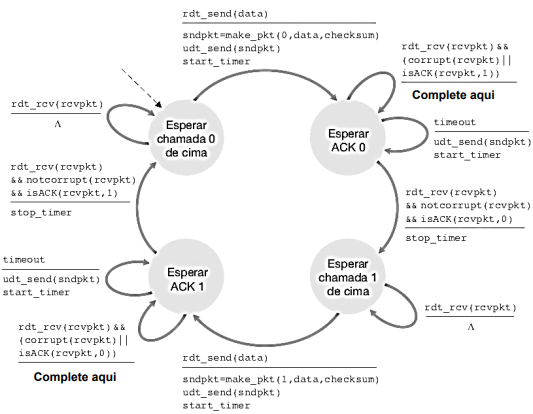

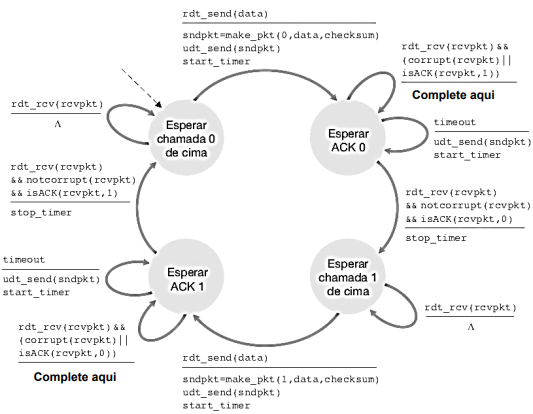

A transmissão confiável de dados através de redes de melhor esforço envolve o tratamento de situações adversas, tais como: bits corrompidos e descarte de pacotes. Na versão 3.0 do protocolo conceitual RDT (Reliable Data Transfer), que nos ajuda a entender os requisitos do protocolo TCP, é possível tratar ambas as situações (bits corrompidos e descarte de pacotes). A máquina de estados a seguir representa o RDT 3.0 do lado remetente. Marque a alternativa que representa o conjunto de ação(ões) que completa a máquina de estados onde aparece a expressão "complete aqui".

FONTE: KUROSE, J. Redes de computadores e a internet: uma abordagem ...

FONTE: KUROSE, J. Redes de computadores e a internet: uma abordagem ...

375

Q954457

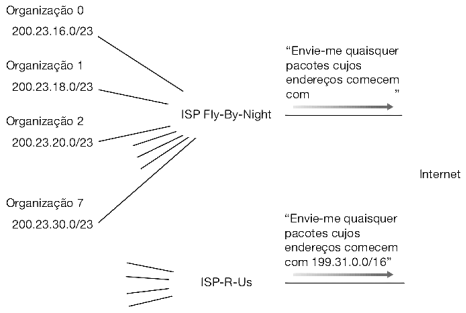

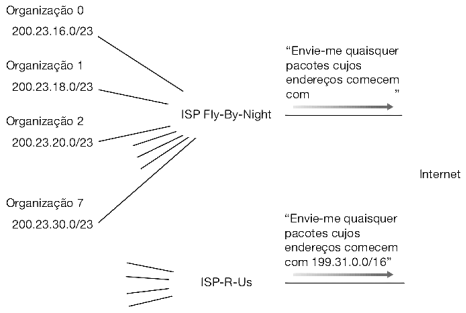

Originalmente, o roteamento IP baseava-se em Classes de Endereçamento IP e, posteriormente, passou a adotar o CIDR (Classless Interdomain Routing). A figura a seguir apresenta o uso de CIDR por parte do ISP (Internet Service Provider), denominado Fly-By-Night, cujo bloco de endereços IP foi compartilhado entre 8 (oito) organizações igualmente. Assinale a alternativa que representa o prefixo IP disseminado pelo ISP FlyBy-Night na sentença "Envie-me quaisquer pacotes cujos endereços comecem com ...".

FONTE: KUROSE, J. Redes de computadores e a internet: uma abordagem top-down. 6ª ed. Pearson Education. (Adaptado).

FONTE: KUROSE, J. Redes de computadores e a internet: uma abordagem top-down. 6ª ed. Pearson Education. (Adaptado).

376

Q954452

Dependendo da técnica utilizada na implementação da VPN, a privacidade das informações poderá ser garantida apenas para os dados, ou para todo o pacote. Quatro técnicas podem ser usadas para a implementação de soluções VPN, caracterizadas a seguir:

I. Somente os dados são criptografados, não havendo mudança no tamanho dos pacotes. Geralmente são soluções proprietárias, desenvolvidas por fabricantes. II. Somente os dados são criptografados, podendo haver mudança no tamanho dos pacotes. É uma solução de segurança adequada, para implementações onde os dados trafegam somente entre dois nós da comunicação. III. Tanto os dados quanto o cabeçalho dos pacotes são criptografados, sendo empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de orige...

I. Somente os dados são criptografados, não havendo mudança no tamanho dos pacotes. Geralmente são soluções proprietárias, desenvolvidas por fabricantes. II. Somente os dados são criptografados, podendo haver mudança no tamanho dos pacotes. É uma solução de segurança adequada, para implementações onde os dados trafegam somente entre dois nós da comunicação. III. Tanto os dados quanto o cabeçalho dos pacotes são criptografados, sendo empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de orige...

377

Q954451

No que diz respeito às redes de computadores com acesso à internet, dois serviços são geralmente implementados, descritos a seguir:

I. Trata-se de um recurso que permite a um internauta digitar um nome de domínio como https://www.google.com.br/ ao invés do endereço IP, como 146.164.58.197, na barra de endereços de um browser. Os usuários digitam um mneumônico e o sistema faz a devida conversão e opera com o IP respectivo. II. Trata-se de um recurso que atribui endereços IP às estações cliente de forma dinâmica e automática, na medida em que essas solicitam conexão à rede. A distribuição dos IPs é feita em conformidade com um intervalo predefinido e configurado no servidor.

Os recursos em I e II são conhecidos, respectivamente, pelas siglas

I. Trata-se de um recurso que permite a um internauta digitar um nome de domínio como https://www.google.com.br/ ao invés do endereço IP, como 146.164.58.197, na barra de endereços de um browser. Os usuários digitam um mneumônico e o sistema faz a devida conversão e opera com o IP respectivo. II. Trata-se de um recurso que atribui endereços IP às estações cliente de forma dinâmica e automática, na medida em que essas solicitam conexão à rede. A distribuição dos IPs é feita em conformidade com um intervalo predefinido e configurado no servidor.

Os recursos em I e II são conhecidos, respectivamente, pelas siglas

378

Q954450

Na implementação física de redes cabeadas de computadores padrão Ethernet, a topologia mais empregada utiliza um equipamento de interconexão que funciona como um concentrador, que gerencia a transmissão de dados pela rede.

Algumas vantagens dessa topologia são listadas a seguir:

• gerenciamento conveniente de um local central; • se um nó falhar, a rede ainda funciona; • os dispositivos podem ser adicionados ou removidos sem interromper a rede; e • mais fácil de identificar e isolar problemas de desempenho.

Essa topologia é conhecida por

Algumas vantagens dessa topologia são listadas a seguir:

• gerenciamento conveniente de um local central; • se um nó falhar, a rede ainda funciona; • os dispositivos podem ser adicionados ou removidos sem interromper a rede; e • mais fácil de identificar e isolar problemas de desempenho.

Essa topologia é conhecida por

379

Q954449

Entre os equipamentos de comunicação de dados, um opera na camada de rede de nível 3 do modelo OSI/ISO, na integração de redes heterogêneas com base nos protocolos IP e TCP da arquitetura TCP/IP, com funções de roteamento. Esse equipamento é conhecido por

380

Q954448

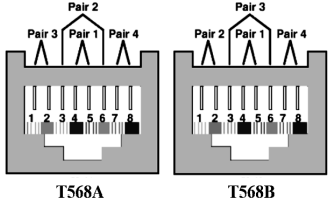

Na implementação física de redes de computadores padrão Ethernet, o cabeamento estruturado segue as normas EIA/TIA 568A e 568B, ilustrado na figura abaixo:

No padrão 568A, as cores dos pinos 1 – 2 – 3 – 6 são, respectivamente,

No padrão 568A, as cores dos pinos 1 – 2 – 3 – 6 são, respectivamente,