111

Q921281

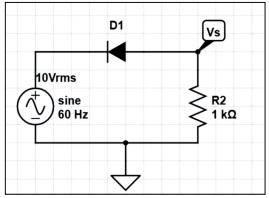

No circuito a seguir, considere o diodo ideal, ? = 3, 14 e ?2 = 0, 707 . O valor CC da tensão (Vs) sobre o resistor em relação ao GND é, aproximadamente:

112

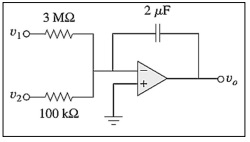

Q921279

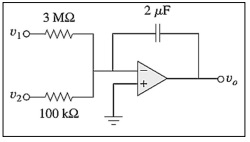

O valor de vo(t) quando v1 = 10cos(2t) mV e v2 = 0,5t mV é de, aproximadamente:

113

Q918512

Quais são as abordagens da ITIL para o ciclo de vida de serviços?

114

Q918511

O modelo PDCA, ciclo aplicável ao processo de melhoria contínua de serviços, é composto de alguns estágios, quais sejam:

I. Planejar (Plan). II. Executar (Do). III. Controlar (Check). IV. Agir (Act).

Quais estão corretas?

I. Planejar (Plan). II. Executar (Do). III. Controlar (Check). IV. Agir (Act).

Quais estão corretas?

115

Q918510

Analise as assertivas abaixo e assinale V, se verdadeiras, ou F, se falsas.

( ) A ITIL foi formada no final da década de 1980 pela CCTA (Central Communications and Telecom Agency). ( ) Durante a década de 1990, as práticas reunidas na ITIL passaram a ser adotadas pelas organizações europeias privadas, uma vez que a ITIL foi concebida como padrão aberto. ( ) Em sua primeira versão, a ITIL era composta de aproximadamente 40 livros, daí o fato de ser conhecida por biblioteca. Entre 2000 e 2002, sofreu uma completa reformulação, sendo as práticas reunidas em oito volumes.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

( ) A ITIL foi formada no final da década de 1980 pela CCTA (Central Communications and Telecom Agency). ( ) Durante a década de 1990, as práticas reunidas na ITIL passaram a ser adotadas pelas organizações europeias privadas, uma vez que a ITIL foi concebida como padrão aberto. ( ) Em sua primeira versão, a ITIL era composta de aproximadamente 40 livros, daí o fato de ser conhecida por biblioteca. Entre 2000 e 2002, sofreu uma completa reformulação, sendo as práticas reunidas em oito volumes.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

116

Q918509

O roteamento de pacotes é uma questão de grande importância na camada inter-redes e um deles é a necessidade de evitar o congestionamento. A camada localizada acima da camada inter-redes é chamada camada de transporte. A finalidade dessa camada é permitir que as entidades pares dos hosts de origem e de destino mantenham uma conversação. São protocolos fim a fim definidos aqui:

I. IP (Internet Protocol). II. TCP (Transmission Control Protocol). III. TCP (Transmission Control Protocol) /IP (Internet Protocol). IV. Protocol stack.

Quais estão corretas?

I. IP (Internet Protocol). II. TCP (Transmission Control Protocol). III. TCP (Transmission Control Protocol) /IP (Internet Protocol). IV. Protocol stack.

Quais estão corretas?

117

Q918508

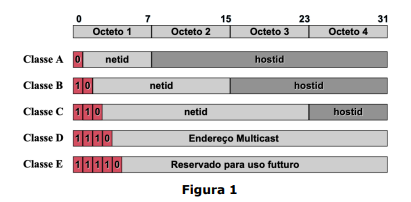

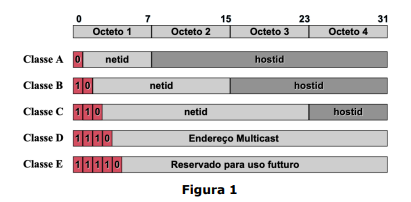

Considerando a Figura 1 abaixo, que mostra as classes de endereçamento Ipv4, analise as assertivas que seguem:

I. A Classe A possui endereços suficientes para endereçar 128 redes diferentes com até 16.777.216 hosts (estações) cada uma.

II. A Classe B possui endereços suficientes para endereçar 16.284 redes diferentes com até 65.536 hosts cada uma.

III. A Classe C possui endereços suficientes para endereçar 2.097.152 redes diferentes com até 256 hosts cada uma.

Quais estão corretas?

I. A Classe A possui endereços suficientes para endereçar 128 redes diferentes com até 16.777.216 hosts (estações) cada uma.

II. A Classe B possui endereços suficientes para endereçar 16.284 redes diferentes com até 65.536 hosts cada uma.

III. A Classe C possui endereços suficientes para endereçar 2.097.152 redes diferentes com até 256 hosts cada uma.

Quais estão corretas?

118

Q918507

A ideia básica por trás da NAT é atribuir a cada empresa um único endereço IP (ou, no máximo, um número pequeno deles) para tráfego da Internet. Dentro da empresa, todo computador obtém um endereço IP exclusivo, usado para roteamento do tráfego interno. Porém, quando um pacote sai da empresa e vai para o ISP, ocorre uma conversão de endereço. Para tornar esse esquema possível, três intervalos de endereços IP foram declarados como privativos. As empresas podem utilizá-los internamente como desejarem. A única regra é que nenhum pacote contendo esses endereços pode aparecer na própria Internet. Assim, analise os três intervalos reservados abaixo e assinale V, se verdadeiros, ou F, se falsos.

( ) 10.0.0.0 — 10.255.255.255/8 (16.777.216 hosts). ( ) 172.16.0.0 — 172.31.255.255/12 (1.0...

( ) 10.0.0.0 — 10.255.255.255/8 (16.777.216 hosts). ( ) 172.16.0.0 — 172.31.255.255/12 (1.0...

119

Q918506

Analise as assertivas abaixo referente às primitivas de soquetes para TCP, e assinale V, se verdadeiras, ou F, se falsas.

( ) SOCKET: Criar um novo ponto final de comunicação. ( ) BIND: Anexar um endereço local a um soquete. ( ) LISTEN: Anunciar a disposição para aceitar conexões; mostra o tamanho da fila. ( ) ACCEPT: Bloquear o responsável pela chamada até uma tentativa de conexão ser recebida. ( ) CONNECT: Tentar estabelecer uma conexão ativamente.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

( ) SOCKET: Criar um novo ponto final de comunicação. ( ) BIND: Anexar um endereço local a um soquete. ( ) LISTEN: Anunciar a disposição para aceitar conexões; mostra o tamanho da fila. ( ) ACCEPT: Bloquear o responsável pela chamada até uma tentativa de conexão ser recebida. ( ) CONNECT: Tentar estabelecer uma conexão ativamente.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

120

Q918505

A duração de um pacote pode ser limitada a um valor máximo conhecido, usando-se uma (ou mais) das seguintes técnicas:

I. Aumentar o projeto da sub-rede. II. Usar um contador de hops em cada pacote. III. Utilizar um timbre de hora em cada pacote.

Quais estão corretas?

I. Aumentar o projeto da sub-rede. II. Usar um contador de hops em cada pacote. III. Utilizar um timbre de hora em cada pacote.

Quais estão corretas?