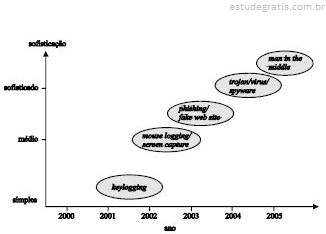

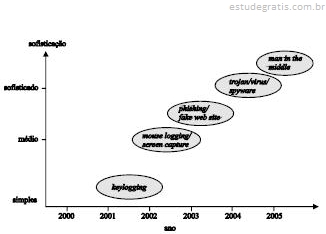

A figura acima ilustra a evolução dos diversos tipos de ataques realizados contra serviços de Internet banking de instituições financeiras. Considerando essa figura, julgue os itens subseqüentes, acerca dessas ameaças e das principais medidas utilizadas para inibir ou neutralizar tais ataques.

A realização de cadastro de endereços IP e(ou) MAC dos terminais autorizados a realizar o acesso não é uma medida necessariamente eficaz para evitar ataques relacionados ao uso de sítios web falsos que imitam os sítios legítimos.A figura acima ilustra a evolução dos diversos tipos de ataques realizados contra serviços de Internet banking de instituições financeiras. Considerando essa figura, julgue os itens subseqüentes, acerca dessas ameaças e das principais medidas utilizadas para inibir ou neutralizar tais ataques.

Manter um sistema de antivírus e anti-spyware atualizado e ativado é uma boa medida para prevenir ataques que se utilizam de programas maliciosos, ainda que essa medida não seja suficiente, uma vez que esse tipo de sistema não é capaz de detectar a presença de programas do tipo trojan.Julgue os itens que se seguem, considerando que, na proposta organizacional descrita na figura III, a empresa tenha implantado um programa de gestão de segurança da informação embasado na ABNT NBR ISO/IEC 17799 (ISO 17799).

Todo evento de segurança da informação identificado no âmbito da organização corresponderá a uma ou mais violações da política de segurança da informação da organização.

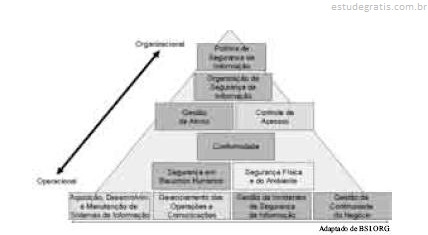

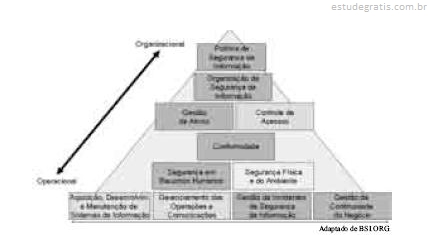

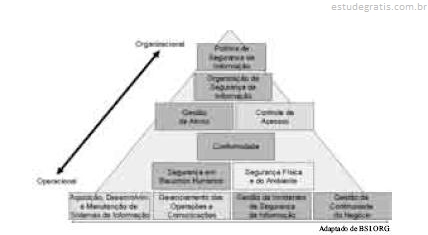

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

A detecção, por um sniffer de rede, de uma longa série de segmentos TCP SYN enviados de um host local para um host remoto, sem o correspondente envio de segmentos TCP ACK, sugere que a rede sob análise pode estar sofrendo um ataque de negação de serviço.

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

Conforme os controles da NBR 17799, os processos de gestão de segurança de recursos humanos de uma organização envolvem o retorno dos ativos à organização após o encerramento do contrato de trabalho, bem como conscientização, educação e treinamento em segurança da informação, inclusive para terceiros.

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

A NBR 17799 prescreve explicitamente que as instalações de processamento da informação gerenciadas por uma organização devem estar fisicamente separadas daquelas que são gerenciadas por terceiros. Esse controle está descrito no capítulo 9 da referida NBR, juntamente com outros relacionados a ameaças externas como explosões e perturbações sociais, e controle de acesso com múltiplos fatores de autenticação, como senhas, smart cards e biomet...

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

Rootkits apresentam portabilidade entre plataformas e devem ser manuseados conforme os controles estabelecidos no capítulo relativo à aquisição, desenvolvimento e manutenção de sistemas de informação da NBR 17799.