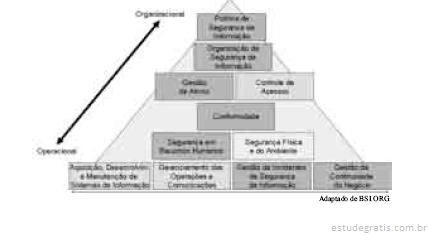

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

Acerca das técnicas gerais de ataques e vulnerabilidades de aplicações, é correto afirmar que vulnerabilidades de SQL injection são minimizadas por meio do uso de prepared statements; ataques de heap overflow ocorrem com maior freqüência em linguagens com tipos de dados fracos que em linguagens com tipos de dados fortes; ataques de dicionário são tecnicamente mais complexos de empreender quando são empregados hashes cript...