Os ERP − Enterprise Resource Planning − são sistemas de informação estruturalmente do tipo

O planejamento de informação, conhecimentos e informática deve ser metodologicamente realizado para não causar danos e investimentos desnecessários e para efetivamente apoiar a organização. Acerca desse tema, julgue os itens que se seguem.

O planejamento de sistemas de informação costuma ser operacionalizado em várias dimensões, tais como: compreensão por todos na organização, formalização e documentação, inovação e integração, definição de papéis e responsabilidades e evolução e revisão do planejamento.

No que se refere a software, aplicativos e plataformas operacionais em rede local, julgue os itens que se seguem.

A identificação de um vírus de computador por programas antivírus independe do tipo do vírus e, portanto, da atualização desses programas.

Para configurar um pool de impressão em um computador Windows Server 2003, um administrador tem três dispositivos idênticos de impressão. Primeiramente, abre as propriedades da impressora, depois seleciona a opção Ativar o pool de impressão na guia Portas e, em seguida,

Sobre segurança de redes é INCORRETO afirmar que

Em relação ao compartilhamento e à configuração de permissões para pastas e arquivos do Windows XP, é correto afirmar que:

Julgue os próximos itens, acerca da legislação relativa à segurança dos sistemas de informação.

I Não existe, hoje, lei federal que permita ou proíba um empregador de abrir um e-mail dirigido ao empregado, se este estiver usando o e-mail da organização para a qual trabalha.

II O direito à privacidade é um dispositivo infraconstitucional relacionado à segurança da informação.

III A doutrina e a legislação brasileira prescrevem como um dos tipos de assinaturas eletrônicas a assinatura digitalizada, a qual é gerada por meio de criptografia assimétrica.

IV São fases do tratamento da informação, que devem ser observadas pela administração pública quando da gestão da documentação governam...

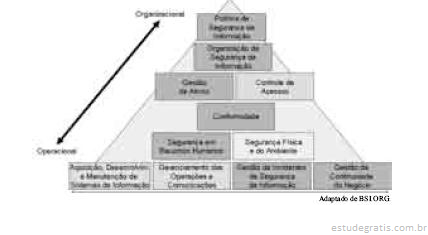

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

O emprego de mecanismos de controle de acesso obrigatório ou mandatório possibilita o alcance de segurança multinível em bancos de dados, algo que é bem mais difícil de ser alcançado com mecanismos de controle de acesso flexíveis ou discricionários. No primeiro caso, são empregados esquemas de classificação da informação. No último, em geral, empregam-se listas de controle de acesso.

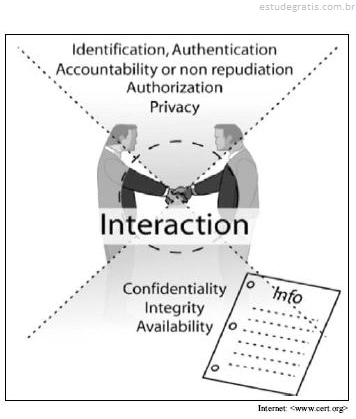

Considerando a figura acima, que apresenta uma relação entre conceitos empregados em segurança da informação, julgue os itens a seguir.

A habilitação de rastros de auditoria em um SGBD favorece em maior escala a privacidade e, em menor escala, a confidencialidade.

Analise as seguintes afirmativas sobre segurança e autorização em bancos de dados e assinale com V as verdadeiras e com F as falsas.

( ) A conta do administrador de banco de dados permite a outorga e revogação de privilégios de acesso a outros usuários.

( ) O privilégio de escrita também garante o privilégio de leitura.

( ) O controle de acesso mandatório com classes de segurança é o mais comum nos SGBDs.

( ) O poder de propagação de privilégios de um usuário pode ser controlado.

Assinale a alternativa que apresenta a seqüência de letras CORRETA.