Com relação a criptografia, julgue os itens a seguir.

A criptografia assimétrica requer menor esforço computacional que a simétrica.Com relação a criptografia, julgue os itens a seguir.

A segurança de um sistema criptográfico depende, entre outros fatores: do segredo da guarda da chave ou das chaves; da dificuldade em se adivinhar ou tentar uma a uma as possíveis chaves; da dificuldade de se inverter o algoritmo de cifração sem conhecimento da chave; da existência ou não de formas de uma mensagem cifrada ser decifrada sem conhecimento da chave; da possibilidade de se decifrar uma mensagem cifrada conhecendo-se apenas como parte dela é decifrada; da possibilidade de se conhecer e usar propriedades das mensagens em claro para decifrar mensagens cifradas.

Considerando a figura acima, que apresenta uma proposta de organização da norma NBR ISO/IEC 17799:2005, julgue os próximos itens, acerca dos conceitos de segurança da informação.

Sistemas criptográficos simétricos AES, DES e RC4 são mais adequados ao estabelecimento de protocolos de não repúdio, quando comparados com algoritmos assimétricos, como RSA

Na criptografia de chave simétrica,

I. há dois tipos de algoritmos: cifragem de bloco e cifragem de fluxo.

II. as cifragens de bloco são mais rápidas que as cifragens de fluxo.

III. as cifragens de fluxo utilizam mais código que as cifragens de bloco.

IV. as cifragens de bloco podem reutilizar as chaves.

Está correto o que consta APENAS em

Na criptografia de chave assimétrica, as mensagens são codificadas com uma chave

Em relação aos algoritmos de criptografia, é correto afirmar que:

Em relação ao mecanismo de criptografia assimétrica usado para segurança de redes de computadores, pode-se afirmar:

I. Pode ser usado, em geral, para prover tanto o serviço de confidencialidade, quanto o serviço de autenticação.

II. Utiliza o DES (Data Encryption Standard), que é um algoritmo de criptografia assimétrica.

III. Utiliza uma chave para criptografar uma informação e outra chave para descriptografá-la.

IV. Baseia-se em operações de substituição e permutação de bits.

Está(ão) correta(s) apenas:

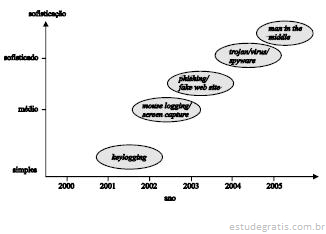

A figura acima ilustra a evolução dos diversos tipos de ataques realizados contra serviços de Internet banking de instituições financeiras. Considerando essa figura, julgue os itens subseqüentes, acerca dessas ameaças e das principais medidas utilizadas para inibir ou neutralizar tais ataques.

A certificação digital é a única forma eficaz para prevenir ataques relacionados ao uso de sítios web falsos que imitam os sítios legítimos que prestam serviço de Internet banking.A alternativa que apresenta os três componentes essenciais para garantir uma conexão de rede segura é:

Analise as seguintes afirmativas sobre certificação digital e assinale a INCORRETA: