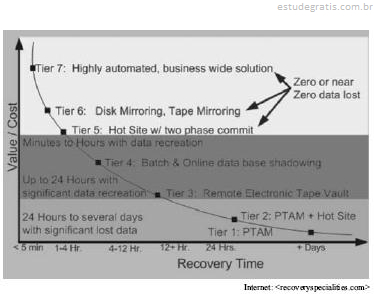

Considerando a figura acima, que apresenta um modelo de administração de continuidade de negócios embasado em 7 camadas, julgue os itens subseqüentes.

O emprego de criptografia de chave privada se torna mais crítico em soluções da camada 1 (PTAM – Pick-Up Truck Access Method), que em soluções da camada 6.