Os erros identificados nas categorias de funções ausentes, funções incorretas, falhas de término, entre outros, indicam que, na etapa de testes do ciclo de desenvolvimento, foram realizados testes do tipo

Um DTE - Diagrama de Transição de Estado, da técnica de análise estruturada, representando um sistema realtime, deverá conter no mínimo

Os sistemas respodem aso estímulos que ocorrem no mundo exterior, os quais devem ser representados na forma de

No contexto de Padrões de Projeto, é correto afirmar:

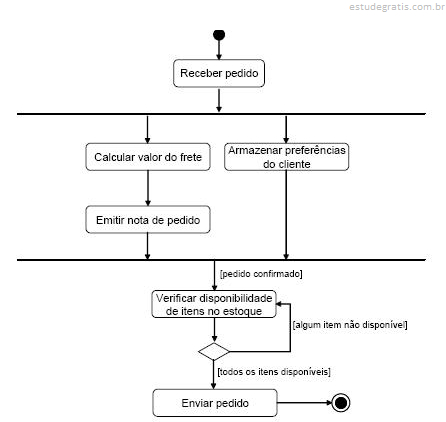

Considerando o diagrama de atividades UML apresentado abaixo, é correto afirmar:

Quanto às funcionalidades dos hubs e switches de camada 2, julgue os itens seguintes.

Switches de camada 2 muitas vezes utilizam ASICs, que são circuitos integrados que efetuam algumas funções específicas.

A coerência das definições entre dimensões, estabelecidas em momentos diferentes do projeto de data warehouse, é fundamental e representa a particularidade denominada

A busca de uma informação mais detalhada, dentro da estrutura dimensional de um data warehouse, é realizada pela operação

Para avaliar qual a melhor opção de meio de armazenamento para um projeto técnico, um analista de suporte realizou uma pesquisa de mercado junto a diversos fornecedores de discos rígidos. As informações a seguir são relativas a um dos discos rígidos avaliados pelo analista.

- velocidade: 15.000 rpm; - número fixo de setores por trilha;

- número de pratos (lâminas): 10;

- número de trilhas por prato (lâmina): 2.048;

- número de setores por trilha: 1.024;

- capacidade de armazenamento por setor: 1.024 bytes.

Com relação ao disco rígido cujas características estão apresentadas acima, julgue os itens a seguir.

...Criptografia está sendo largamente utilizada em sistemas computacionais de forma a garantir uma série de fatores relacionados à segurança da informação. Com relação à criptografia, a protocolos criptográficos, a sistemas de criptografia e a aplicações, julgue os itens a seguir.

A criptografia assimétrica usa um par de chaves calculadas matematicamente. O processo de criptografia realizado com uma das chaves só pode ser desfeito com a outra chave, que é gerada a partir da primeira, e vice-versa.