"Existem diversas Estruturas de Dados utilizadas na programação, quatro exemplos principais são: ______"

Assinale a alternativa que preencha corretamente a lacuna.

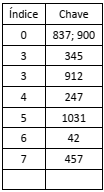

Considere o esquema com a distribuição das chaves (k) numéricas de uma tabela Hash a seguir.

Acerca do esquema, avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V).

I. A função Hash utilizada é h(k) = k mod 7.

II. Há colisão em duas das chaves.

III. A complexidade do algoritmo de busca é O(log n).

...

A respeito de algoritmos de hash, julgue o item que se segue.

É possível utilizar uma função de resumo para verificar a integridade de um arquivo ou mesmo para gerar assinaturas digitais.

A respeito de algoritmos de hash, julgue o item que se segue.

Os algoritmos de hash MD5 e SHA-1 apresentam, respectivamente, mensagem de resumo de 160 bits e de 128 bits.

A respeito de algoritmos de hash, julgue o item que se segue.

Hash é o resultado único e de tamanho fixo de um método criptográfico aplicado sobre uma informação, conhecido como função de resumo.

A respeito de algoritmos de hash, julgue o item que se segue.

A ferramenta mais utilizada para reduzir a probabilidade de acontecerem colisões em uma função de resumo (hash) é o ajuste de distribuição, de maneira que, quanto mais heterogênea e dispersa for a função resumo, menor será a sua probabilidade de colisão.

A respeito de algoritmos de hash, julgue o item que se segue.

O uso de hashes na geração de assinaturas digitais garante a autenticidade, a confidencialidade e a integridade de uma informação.

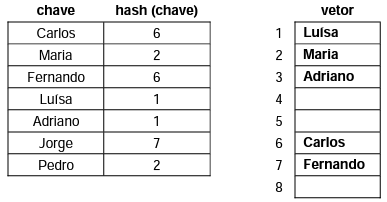

Considere os dados abaixo relativos a um método hashing.

Com base no método apresentado acima e na sua continuação, é correto afirmar que